CÁC HỆ THỐNG ĐẢM BẢO AN TOÀN KHÔNG GIAN MẠNG

08:50 - 23/08/2020

Khi nói đến các hệ thống đảm bảo an toàn không gian mạng, không thể không nhắc đến các thuật ngữ phổ biến như IDS, IPS và SIEM.

Thị giác máy tính với OpenCV-Python Bài 7 Phần 2: Phát hiện người đi bộ trong video

Thị giác máy tính với OpenCV-Python Bài 7 Phần 1: Phát hiện người đi bộ trong hình ảnh

Thị giác máy tính với OpenCV-Python Bài 6 Phần 2: Phép trừ nền

Thị giác máy tính với OpenCV-Python Bài 6 Phần 1: Bắt bám đối tượng với Meanshift và Camshift

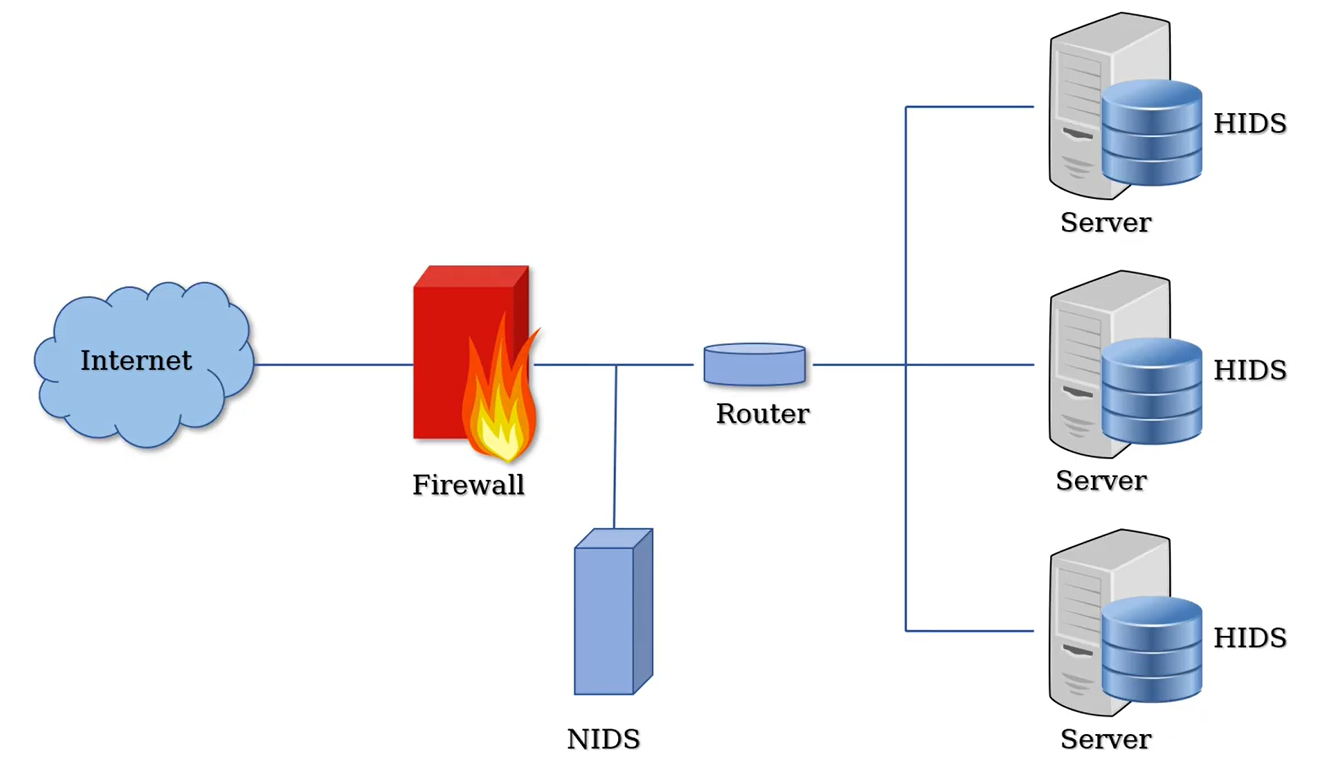

IDS là hệ thống phát hiện xâm nhập (Intrusion Detection System), nó có thể là một thiết bị hoặc hệ thống phần mềm cho phép giám sát mạng hoặc hệ thống máy tính để tìm ra những hoạt động gây hại hoặc những dấu hiệu vi phạm. Có nhiều loại IDS, trong đó phổ biến nhất là NIDS và HIDS.

NIDS là từ viết tắt của Hệ thống phát hiện xâm nhập mạng (Network Based Intrusion Detection System). Tường lửa và các phần mềm chống virus hoạt động rất hiệu quả để bảo vệ các thiết bị cá nhân chống lại sự lây nhiễm trực tiếp các phần mềm độc hại thông qua USB, đĩa lưu trữ, tệp đính kèm email, ... Tuy nhiên chúng không thể giúp gì trong những kiểu tấn công mạng rất đa dạng ngày nay, như tấn công từ chối dịch vụ phân tán (DDoS) là một ví dụ. Khi đó phải cần đến NIDS để phát hiện ra những dấu hiệu bất thường trong lưu lượng kết nối mạng và từ đó đưa ra những phản ứng ngăn chặn kịp thời. Một trong những công cụ hàng đầu của NIDS là Snort.

HIDS là từ viết tắt của hệ thống phát hiện xâm nhập máy chủ (Host-based Intrusion Detection System). HIDS thường được cài đặt để bảo vệ trực tiếp các máy chủ (host) hoặc máy trạm (server). HIDS kiểm tra dữ liệu sự kiện khi nó đã được lưu trữ trong nhật ký. Ghi bản ghi vào tệp nhật ký tạo ra sự chậm trễ trong phản hồi. Tuy nhiên, chiến lược này cho phép các công cụ phân tích phát hiện các hành động diễn ra đồng thời tại một số điểm trên mạng. Snort cũng cung cấp cả chức năng HIDS, bên cạnh đó còn có các hệ thống khác như Sagan, OSSEC, Papertrail, ...

NIDS tạo ra kết quả nhanh chóng, nhưng đôi khi vẫn kèm theo cả cảnh báo nhầm lẫn. HIDS cho phản hồi chậm hơn nhưng có thể đưa ra bức tranh chính xác hơn về hoạt động của kẻ xâm nhập vì nó có thể phân tích bản ghi sự kiện từ nhiều nguồn ghi nhật ký.

Phát hiện xâm nhập là bước một trong việc giữ an toàn cho mạng của bạn. Bước tiếp theo là làm điều gì đó để chặn kẻ xâm nhập, chính bước này là chức năng của IPS - hệ thống ngăn chặn xâm nhập (Intrusion Protection System). Trên một mạng nhỏ, bạn có thể can thiệp thủ công, cập nhật tường lửa để chặn địa chỉ IP của kẻ xâm nhập và tạm ngưng tài khoản người dùng bị xâm nhập. Tuy nhiên, trên một mạng lớn và trên các hệ thống cần hoạt động suốt ngày đêm, bạn thực sự cần thực hiện các biện pháp khắc phục mối đe dọa bằng một quy trình tự động, điều mà IPS đáp ứng rất tốt. Việc tinh chỉnh các quy tắc phát hiện và chính sách khắc phục là rất quan trọng trong các chiến lược IPS vì quy tắc phát hiện quá nhạy cảm có thể chặn người dùng chính hãng và tắt hệ thống của bạn. Zeek và Splunk là hai trong số những hệ thống cung cấp cho bạn chức năng IPS.

SIEM là viết tắt của Security Information and Event Management, đó là hệ thống giám sát thời gian thực, giám sát mối tương quan của các sự kiện, đưa ra thông báo và các chế độ ở dạng bảng điều khiển. SIEM là sự kết hợp của hai công cụ bảo vệ gồm SIM (Security Information Management) và SEM (Security Event Management). SEM hoạt động khá tương đồng với NIDS, còn SIM thì tương đồng với HIDS. Ví dụ tiêu biểu về SIEM là IBM QRadar và OSSEC.

(Sưu tầm)

VIỆN IMC

Tòa nhà IMC Tower, Số 176 Trường Chinh, Phường Khương

Thượng, Quận Đống Đa, Thành phố Hà Nội, Việt Nam

Tel/Fax : (+84) 24 3566 6232 / 24 3566 6234

Email: contact@imc.org.vn Website: http://imc.org.vn